Сучасні інформаційні технології / Інформаційна

безпека

Аненко

М.М.,

Пархоменко І.І.

Національний авіаційний університет

Перевірка

цілісності ЦВЗ в зображенні за допомогою органів зору людини

Потужний розвиток

інтелектуальної техніки привів до того, що майже вся інформація, яка циркулює в

суспільстві має електронний вигляд. Ті засоби, які раніше використовувались для

того, щоб забезпечити захист документів від несанкціонованого копіювання, підробки,

сьогодні безсилі. Проте, з кожним роком з’являється все більше засобів які

призвані виконувати все ті ж питання

захисту від підробки, копіювання, але орієнтовані на інформацію, яка вироджена

в електронному вигляді. Загалом, методи та алгоритми які використовуються на

сьогоднішній день, здатні забезпечити належний рівень захищеності більшості з

видів електронної інформації. Нажаль, схеми які мають досить гарні показника

при роботі з одним видом інформації, мають погані показники при роботі з

іншими.

Подібні ситуації

призвели для створення нових методів та цілих напрямів захисту інформації.

Одним з таких напрямів є ЦВЗ(цифрові водяні знаки), який призваний аналізувати

саму структуру інформації, та визначати в ній зміни. Як і інші методи для

захисту інформації, ЦВЗ має ряд недоліків, які в першу чергу пов’язані з самою

структурою інформації.

Практичний досвід

свідчить що використання алгоритмів вбудовування та виявлення ЦВЗ

супроводжується великою кількістю проблем, на виникнення яких в першу чергу

впливає велика кількість питань які потребують вирішення в сфері захисту, а

також велика точність при великому коефіцієнті похибки.

На сьогоднішній день

не існує жодного алгоритму який може забезпечити захист графічної інформації

від тих чи інших впливів в повній мірі без значного спотворення самої

інформації. Всі методи які використовуються для створення ЦВЗ використовують

складну математику, що сповільнює процес роботи, та спираються на результати математичних обчислень, які в більшості

випадків можна скомпрометувати та підробити. Тому пропонується принципово нова

модель для створення ЦВЗ з залученням людської складової, а саме особливостей

людського зору. Значна відмінність даного підходу полягає в тому, щоб надати

змогу людині наглядно переконатись в легітимності роботи програмних додатків

при розпізнаванні ЦВЗ. Даний підхід надає змогу реалізувати вищій рівень

функціональності з можливістю визначення масштабів втручання, та проведених дій

зловмисника, затрачуючи на це менше ресурсів.

Структура алгоритму

Алгоритм складається

з 3-х етапів: Підготовчий, вбудовування ЦВЗ, виявлення. Кожен з цих етапів

супроводжується певними діями та вимогами, які описані нижче.

Підготовка

Для вбудовування ЦВЗ

необхідно мати контейнер та ключ. Дані елементи повинні буди одного формату,

мати однакову глибину кольору, кількість пікселів на дюйм, та відрізнятись лише

вмістом графічної інформації.

В якості контейнера

для вбудовування ЦВЗ може бути довільне зображення формату BMP з глибиною

кольору 24 bit та 72 пік/дюйм. Розміри контейнера повинні бути такими, щоб в

нього можна було розмістить не менше як одне повне зображення ЦВЗ (логотипа).

Само ЦВЗ складається

з набору неперервно розташованих однин-за-одним логотипів, які здатні вкрити

собою усю поверхню зображення. ЦВЗ повинне бути чорно-білим де білий колір

кодується як 255 255 255 для десяткової систему, або FF FF FF для

шістнадцяткової.

В

якості ключа виступає інвертоване оригінальне зображення сертифікату. Параметри

даного зображення повинні бути ідентичні з зображенням оригіналом.

Вбудовування

ЦВЗ

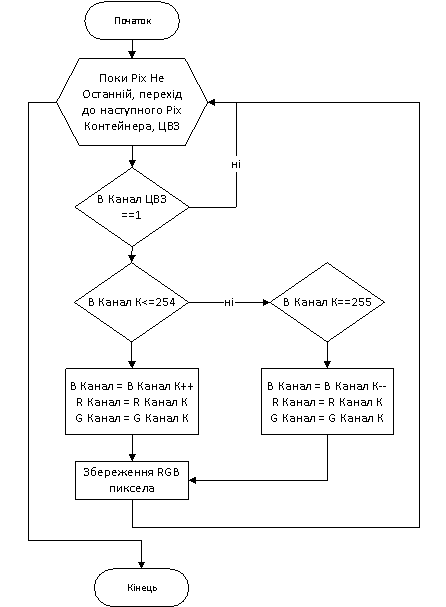

На рис.1 зображена

схема вбудовування ЦВЗ в зображення –контейнер.

Рис. 1 вбудовування

ЦВЗ в контейнер

На вхід програми

вбудовування ЦВЗ подається контейнер та ЦВЗ. На виході отримуємо сертифікат з

вбудованим ЦВЗ.

Розглянемо алгоритм

вбудовування на прикладі. Для того щоб приховати один піксель зображення ЦВЗ

необхідно:

· З зображення контейнера зчитати колір першого пікселя

· Розбити кожен піксель на складові компоненти кольорової моделі RGB, тобто

визначити значення кожного з каналів.

· Обрати канал для вбудовування ЦВЗ, як правило береться синій канал.

· З зображення ЦВЗ взяти значення кольору першого пікселя

· Визначити який колір даного пікселя, чорний чи білий (0 чи 255).

o Якщо колір чорний, то значення кольору першого пікселя в стего дорівнює кольору

контейнера.

o Якщо колір білий, та значення червоного каналу контейнера не більше ніж

254, то значення кольору першого пікселя в стего дорівнює кольору контейнера +1

од. до червоного каналу.

o Якщо значення обраного каналу 255, то значення кольору пікселя – значення

кольору пікселя контейнера – 1 од. від значення червоного каналу.

Виявлення ЦВЗ

Алгоритм виявлення є

процесом оберненим до процесу вбудовування. На вхід подається цифровий

сертифікат з вбудованим в нього ЦВЗ та ключ у вигляді інвертованого зображення

оригіналу. Розглянемо процес виявлення ЦВЗ на прикладі:

· Нехай ЦВЗ було приховано в синьому каналі, тоді для того щоб визначити

значення кольору першого пікселя, необхідно взяти значення синього каналу для

поточного пікселя.

· З зображення – ключа взяти також значення синього каналу для першого

пікселя.

· Якщо сума значень синіх каналів дорівнює 255 то результуюче значення

кольору пікселя дорівнює 0 для всіх каналів кольорової моделі. Отриманий

піксель є також першим пікселем для зображення – результату.

· Якщо сума значень червоних каналів дорівнює 256 чи 254, то значення кожного

каналу дорівнює 255, тобто абсолютному значенню білого кольору.

Таким чином формується чорно-біле зображення яке є результатом

виявлення ЦВЗ. Якщо зображення яке проявилось в результаті перетворень є

однорідним, тобто має неперервний, одноманітний малюнок без розривів, то

вважається що даний сертифікат є дійсним.

Зрозуміло, що на

даному етапі алгоритм є дуже вразливим, схему можна легко підробити при певних

навиках та бажанні, але вже зараз її можна використовувати повноцінно, на

приклад для захисту цифрових сертифікатів які видаються учням тренінгових

центрів для підтвердження їх кваліфікації.

Не зважаючи на все

це дана система має багато переваг, це досягається тим що машинний комплекс не

приймає вирішальні рішення, а надає результати, по яким вже людина буде робити

відповідні висновки. Цей підхід значно спрощує алгоритм роботи ЦВЗ та захищає

програмні додатки від компрометації. Більш того, система має можливість альтернативної

перевірки дійсності сертифікату за допомогою вбудованих функцій Photoshop які можна

використати при вирішенні спорів. В результаті чого, ми маємо систему, яка

надає змогу перевірити не тільки сертифікат але і систему самої перевірки

сертифікатів.

Литература:

1. Конахович Г. Ф.,

Пузыренко А. Ю. Компьютерная стеганография. Теория и практика. — К.:

«МК-Пресс», 2006. — 288 с.

2. Грибунин В. Г., Оков И.

Н., Туринцев И. В. Цифровая стеганография. - М.: Солон-Пресс, 2002. - 272 с

3. Жельников В.

Кpиптогpафия от папиpуса до компьютеpа. - М.: ABF, 1996. - 335 с.

4. Генне О.В. Основные

положения стеганографии // Защита информации. Конфидент – 2000. №3 – 56 с.

5. Барсуков В.С.

Компьютерная стеганография вчера, сегодня, завтра. Технологии информационной безопасности

21 века / В.С. Барсуков, А.П. Романцов ; – M : "Специальная Техника",

2007. – 225 с.