Cовременные информационные технологии/4.Информационная безопасность

Сарай Н., Жантасова Ж.З.

С. Аманжолов атындағы Шығыс

Қазақстан мемлекеттік университеті

БРАНДМАУЭРЛЕР

Көптеген

компанияларда желіге қосылған компьютерлерде орналасқан

үлкен көлемдегі құпия ақпарат (коммерциялық

құпиялар, өндірістің даму жоспары, нарық

стратегиясы, т.б. ) бар. Өз бәсекелестерінің алдында

бұл мәліметтердің ашылуының салдары өте нашар

болуы мүмкін. Ақпараттың сыртқа ағып кету

қаупінен басқа құпияны сындырып, бағалы деректерді

жою мүмкіндігі бар вирустар, құрттар және де

басқа қауіптер сияқты зиянды ақпараттың ену

қаупі де бар. Олармен қүресуге әкімшіліктің

көп уақыты кетеді. Осылайша, қажетті ақпартты іште ал

зиянды ақпаратты сыртта ұстап тұратын арнайы

құрылғы қажет. Желіні жағымсыз сырттан енулерден

қорғау үшін желіаралық экрандарды пайдалану

көмектеседі. Мекемелерде желіаралық экран – орнату ішкі желіні

қорғаудың ең қажетті шарты болып табылады.

Желіаралық экран -

брандмауэр немесе firewall жүйесі деп аталатын

арнайы желіаралық қорғаныс комплексі. Желіаралық экран

ортақ желіні екіге бөлуге және ортақ желінің бір

облысынан екінші облысының шекарасынан берілгендер пакетінің

өту шаттарын анықтайтын ережелер жиынтығын іске асыруға

мүмкіндік береді. Мұндай шекаралар мекеменің жергілікті

желісі және Internet ауқымды желісі арасында жүргізіледі [1].

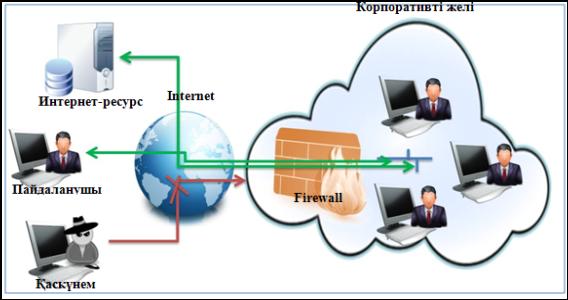

Әдетте

желіаралық экран Internet ауқымды желісінен мекеменің ішкі

желісін бұзып кіруден қорғайды, мекеменің жергілікті

желісіне қосылған корпоративті интражелідегі шабуылдан

қорғау үшін де қолданыла береді.

Сурет

1- Корпоративті желіні қорғайтын желіаралық экран

Желіаралық

экрандарды әртүрлі белгілері бойынша топтарға бөлуге

болады.Орналасуы бойынша:

1.

Дербес брандмауэр (personal firewall) – желідегі

әрбір жұмыс станциясына орнатылатын және сол немесе

басқа қосымшаны орнатуға тырысатын жалғасуды

бақылайтын бағдарлама.

2.

Бөлінген желіаралық экран (distributed

firewall) әдетте ішкі желі мен Интернеттің арасында

«ажырауға» орнатылады және ол арқылы өтетін бүкіл

трафикті тексереді. Жеткілікті үлкен желі бар болған кезде бірнеше

желіаралық экрандарды орнату мағынасына ие: әрбір бөлім

немесе жұмыс топтары үшін – компанияның ішкі желісі

шабуылдарынан қорғау құралы есебінде.

Жұмыс

қағидасы бойынша:

-

Пакеттік сүзгілер (packet filter, screening filter)

Ол әрбір кіріс және шығыс дестесін зерттейді. Белгілі бір

шарттарды қанағаттандыратын дестелер сүзбе арқылы

өткізіледі. Тексеруден өте алмаған дестелер жойылады.

Сүзбеден өткізу шарттары әдеттер мүмкін және

шектеу қойылатын жөнелтушілер мен қабылдаушылар тізімі, кіріс

және шығыс дестелерге қолданылатын әрекеттер

көрсетілген ережелер немесе кестелер арқылы жүзеге асырылады.

Пакеттік сүзгіні, мысалға, өз ІР-адресіңді (IP

spoofing) ауыстыра отырып оңау айналып өтуге болады, оған

қоса пакеттік сүзгілер әдетте маршрутизаторларға

орнатылады.

-

Прокси-серверлер (proxy, application layer gateway).

Прокси-сервер технологиясы ішкі желідегі хостар мен сыртқы желідегі

хостардың өз арасында тікелей емес, керісінше ауани «делдал» - жеке

сервис арқылы жалғасуды орнатады, ол клиентпен сервердің

атынан, ал сервермен - клиенттің атынан қатынас жасайды. Осылай,

желіаралық экран жалғасудың бөлігі ретінде

шығады, және тиісінше жалғасқан кезде болып жатқан

барлық оқиғаларды, оның ішінде мүмкін болатын

шабуылдарды таба отырып талдауы мүмкін.

-

Жай-күйді бақылауымен желіаралық

экрандар (stateful inspection)

Осы санаттағы желіаралық экрандар өтіп жатқан

трафиктің өте жұқа талдауын жүргізеді, атап

айтқанда нақты жалғасуға оның тиістілігі

контекстінде, оның ішінде жалғасудың кіммен, қашан

және қалай орнатылғаны және пакетті алар алдында осы

жалғасу шеңберінде қандай белсенділігін әрбір пакет

қарайды. Дегенмен, бірқатар хаттамалардың (мысалы UDP)

жалғасу орнатылмай-ақ жұмыс жасайтынын ескере отырып,

желіаралық экран «ауани» жалғасу деп аталатын – ағын

шеңберіндегі пакетермен жұмысты жүргізеді. Бұл

жағдайда мұндай пакеттер бірыңғай контексте

қаралады. Бұл ретте желіаралық экрандардың осы типі

ағымдағы жалғасу туралы ғана емес, сонымен бірге

бұрынғы қосылыстар туралы да ақпаратты пайдалана алады.

Брандмауэрлер

аппараттық немесе бағдараламалық брандмауэрлер болып

бөлінеді [2].

Сызба

1- Брандмауэр түрлері

Зиянды

бағдарламалар – инетрент арқылы сізден рұқсат

сұрамай-ақ орнатылады және компьютердің жұмысына

әсер етеді. Тарату тәсілі бойынша келесі зиянды

бағдарламалық қамтамасыз етулер ерекшеленеді: эксплоиттар,

логикалық бомбалар, троян және тыңшы бағдарламалар,

компьютерлік вирустар мен желілік зиянкестер. Зиянды

бағдарламалардың ең кең тараған түрлері

трояндар, зиянкестер мен вирустар болып табылады.

Зиянды бағдарламалар

компьютерге көбіне Интернет арқылы немесе электрондық пошта

бойынша енеді. Егер Сіз URL-адресте қателік жіберсеңіз немесе

кездейсоқ белгісіз сілтемені бассаңыз, «агрессиялық»

мазмұндағы немесе зиянды бағдарламалары бар қауіпті

сайттарға түсуіңіз мүмкін.

Зиянды бағдарламалар

көбіне басқа файлдармен қоса беріліп таратылатындықтан келесі

әрекеттерді есте сақтау керек:

-

Сізге белгісіз ресурстардан жіберілген электрондық почтадағы

хабарламаларды ашпаңыз. Сіздерге таныс емес пайдаланушылардан келген

файлдарды ешқашан қабылдамаңыз.

-

Жүйеңізді ықтимал онлайн-қатерлерден

қорғау үшін вирусқа қарсы бағдарламаны

қолданыңыз.

- Сенімді

парольдерді пайдаланып, оларды құпия сақтаңыз. Өз

пароліңізді ешкімге ашпаңыз. Барлық сайттарда бірдей парольді

қолданбаңыз. Оны

ұрлаған болса, барлық ақпаратқа

қауіп-қатер төнеді.

- Брандмауэрді ешқашан

ажыратпаңыз. Брандмауэр

сіздің компьютер мен Интернеттің арасында қорғау

қалғанын құрайды. Брандмауэрді бір минутқа болсын

ажырату компьютерге зиянды бағдарламамен зияндау тәуекелін

жоғарылатады.

Қорғаныс механизмінің Windows

операциялық жүйесінің құрамына енгізілген бірінші

түрі желілік экран -"Брандмауэр". Желі арқылы жұмыс

істеген кездегі жүйе қауіпсіздігін қамтамасыз етуге

арналған (хакерлерді, вирустарды, құрттарды сейілтетін

көмекші құрал) бағдарлама [3].

Кесте 1- Брандмауэрдің қызметі

|

Брандмауэрдың

ережесi бiрнеше атрибуттармен

қойылады |

|

|

Қосымшалар |

Ережелер

бағдарламаның қайсысына жататынын анықтайды, бiр

бағдарламаларға рұқсат етiлуге және тыйым

салына алады. Мысалы, пошталық клиентке почта тек қана

бағдарламаны алу және жіберу рұқсат етеді |

|

Хаттама |

Деректердi беру үшiн

қолданылатын хаттаманы анықтайды. Әдетте TCP және UDP

хаттамаларын таңдауға болады |

|

Адрес |

Ереже бойынша қандай

адрестермен байланысу немесе қандай адресте жұмыс iстейтiні анықтайды |

|

Порт |

Ережемен таралатын порттардың

нөмiрi тапсырма бередi |

|

Бағыт |

Кiретiн және шығу байланысты тексеруге бөлек

мүмкiндiк бередi |

|

Әрекет |

Байланыста табылған реакцияны

анықтайды, тиiстi параметрлерді анықтайды. Реакция

рұқсат ету, тыйым салу немесе қолданушыдан сұрау бойынша

әрекет ете алады |

Соңғы

кезде брандмауэр және антивирус программалардың

мүмкіндіктерін бiрiктiретiн әмбебап қорғау

бағдарламалары кең таралған. Мысалы, Kaspersky Internet

Security, Norton Internet Security, McAfee

Internet Security және т.с.с.

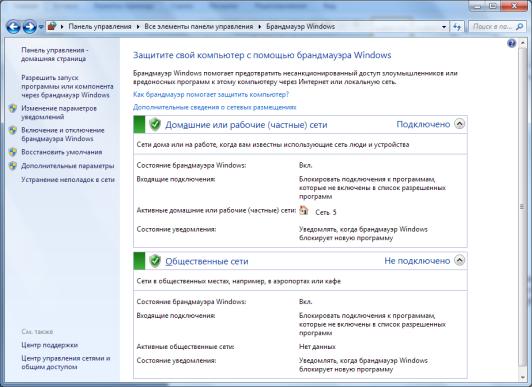

Windows 7- дегі брандмауэр

үнсіздік бойынша әмбебап қосылған және

бапталынған. Мұнда, қандай трафикті елемей, қайсысына

назар аудару керектігін нұсқап, компьютерлеріміздің қауіпсіздігін көтеруге

болады.

Сурет

2 - Windows брандмауэр терезесі

Windows брандмауэрде

келесі жұмыстарды атқаруға болады:

- Белгілі желі немесе барлық желілер үшін брандмауэрді

қосып өшіру;

- Қажет бағдарламаға таңдалған желі үшін

қолжетімділікті орнату;

- Шығыс трафикті бұғаттау яғни браузер қандай да бір интернет парақты іздейді

және бұл парақ біздің компьютерге жіберіледі –

оның бәрі шығыс қосылу;

- Шығыс қосылуларды бұғаттағаннан кейін

қолданатын бағдарламаға интернет қолжетімділікті беру;

- Windows гаджеттері мен қызметтеріне

арналған рұқсаттар беру.

Қортындыласақ,

брандмауэрдің бар болуы компьютерді толық қорғап

тұрады деп ойлау қателік. Брандмауэрді қажетіне қарай

қолдана білу (баптау) керек. Компьютердің қауіпсіздігін

арттыру үшін антивирусты үнемі жаңарту, сонымен қатар операциялық

жүйені де жаңарып отырған тиімді.

Қолданылған

әдебиеттер тізімі:

1. Эндрю С. Таненбаум, Дэвид Дж. Уэзеролл. Компьютерлік желілер 2

оқулық, Алматы, 2014.

2. http://kk.wikipedia.org/

3. http://kz-cert.kz/kz/presscenter/publication/?doc=113 Зиянды

бағдарламалық камтамасыз ету деген не? Компьютерді зиянды

бағдарламалардан қалай қорғау керек?

4. Б.Қ. Тульбасова, С.А. Омарова, Р.К. Унайбаева. Ақпарттық

қауіпсіздік және ақпартатты қорғау

оқу-әдістемелік кешен, Алматы, 2012.