Современные

информационные технологи.

Информационная безопасность

К.т.н. Василенко В.С., Дубчак О. В.,

Національний авіаційний університет, Україна

ОЦІНКА ВПЛИВУ

ПРОТОКОЛІВ ОРГАНІЗАЦІЇ ОБМІНУ НА ЦІЛІСНІСТЬ

ІНФОРМАЦІЙНИХ РЕСУРСІВ У ТКС

Вступ Процес обміну інформаційними об’єктами в

телекомунікаційних системах (ТКС) забезпечується протоколами декількох типів:

перші дозволяють здійснювати

високошвидкісну передачу даних без перевірки їх вірності, другі – виконують корегування

можливих викривлень.

Відповідно до Нормативних документів Системи

технічного захисту інформації під вірністю (цілісністю) інформації

розуміється неможливість її модифікації

неавторизованим користувачем або процесом. Для організації захисту інформаційних

даних від несанкціонованого доступу, тобто із забезпеченням їхньої цілісності,

застосовуються протоколи другого типу, серед яких можна виділити групи:

-

з вирішуючим зворотнім

в’язком (ВЗЗ) - використовують коди, що виявляють викривлення, і перезапитують

пошкоджену інформацію;

-

із завадостійкими

корегуючими кодами (ЗКК) –

використовують корегуючі коди для поновлення викривлених даних.

Постановка завдання В статті здійснено порівняння протоколів із

застосуванням вирішуючого зворотного зв’язку (ВЗЗ) та протоколів із

застосуванням завадостійких корегуючих кодів (ЗКК) за степенем забезпечення

ними цілісності інформації.

Як відомо [1], цілісність інформаційного повідомлення при його

передачі, тобто правильність передачі даних, ймовірність правильної доставки

повідомлення або отримання на приймальній стороні невикривленої інформації, для

протоколів організації обміну з ВЗЗ ![]() можна розрахувати

з виразу:

можна розрахувати

з виразу:

![]() ,

,

де ![]() - загальна кількість

символів у повідомленні,

- загальна кількість

символів у повідомленні, ![]() - кількість суто

інформаційних символів.

- кількість суто

інформаційних символів.

Оцінюючи

протоколи з використанням ЗКК, необхідно враховувати, що передача

відбувається окремими пакетами, контроль і поновлення цілісності яких

здійснюється після їх приймання. Отже час ![]() , необхідний для приймання повідомлення, складається із часу приймання цього повідомлення

, необхідний для приймання повідомлення, складається із часу приймання цього повідомлення ![]() (тут

(тут ![]() - загальна кількість

символів у повідомленні,

- загальна кількість

символів у повідомленні, ![]() - технічна швидкість

передачі) та середнього часу контролю та

поновлення його цілісності

- технічна швидкість

передачі) та середнього часу контролю та

поновлення його цілісності ![]() . Цю величину можна визначити, як

. Цю величину можна визначити, як

![]() ,

,

де:

![]() – час,

необхідний для контролю цілісності повідомлень;

– час,

необхідний для контролю цілісності повідомлень;

![]() – час, необхідний для виправлення наявних у

повідомленні викривлень;

– час, необхідний для виправлення наявних у

повідомленні викривлень;

![]() – ймовірність

наявності порушення цілісності повідомлення.

– ймовірність

наявності порушення цілісності повідомлення.

Останню

величину можна визначити через ймовірність ![]() , де

, де ![]() - характеристика

стану каналу зв’язку – інтенсивність завад [2]. Отже, час обробки

повідомлень:

- характеристика

стану каналу зв’язку – інтенсивність завад [2]. Отже, час обробки

повідомлень:

![]()

З урахуванням вищенаведеного, вираз для визначення

цілісності інформаційного об’єкту для протоколів організації обміну із ЗКК

набуде вигляду:

![]() ,

,

де ![]() - кількість двійкових символів змістовної частини

повідомлення при використанні протоколів із ЗКК.

- кількість двійкових символів змістовної частини

повідомлення при використанні протоколів із ЗКК.

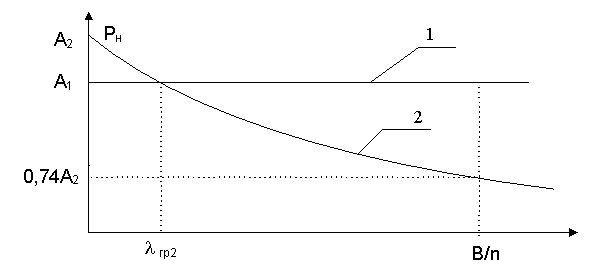

Для

зручності порівняння отриманих величин ![]() слід графічно подати

їх залежності від інтенсивності завад

слід графічно подати

їх залежності від інтенсивності завад ![]() на інформаційне

повідомлення (див.рис.1). На рисунку

1:

на інформаційне

повідомлення (див.рис.1). На рисунку

1: ![]() .

.

Рис.1. Залежність цілісності

передачі інформації від стану каналу: 1 - для протоколів із ВЗЗ, 2 - для протоколів із ЗКК.

Висновок Проаналізувавши графічне подання залежностей (рис.1), можна зробити

наступний висновок: лише при незначній інтенсивності завад ![]() вище значення

цілісності інформаційного обміну забезпечують протоколи із ЗКК; в решті

випадків канали з ВЗЗ, з огляду на цей показник, -більш ефективні. Слід зауважити, що навіть при

вище значення

цілісності інформаційного обміну забезпечують протоколи із ЗКК; в решті

випадків канали з ВЗЗ, з огляду на цей показник, -більш ефективні. Слід зауважити, що навіть при ![]() величина ймовірності

величина ймовірності ![]() , тобто суттєво не відрізняється від відповідної ймовірності

, тобто суттєво не відрізняється від відповідної ймовірності ![]() для протоколу організації обміну із ВЗЗ.

для протоколу організації обміну із ВЗЗ.

Література

1.

Матов

О.А., Василенко В.С. Будько М.М. Аналіз протоколів обміну інформацією у

телекомунікаційних системах.// К.: Реєстрація, зберігання і обробка даних. -

2004. - № 4, том 6. с. 82 – 93.

2.

Матов A.Я. Основы передачи дискретной информации. – Киев: КВИРТУ ПВО, 1977. −242 с.