Куракбаев

Ж.С., Алтынбекова А.А.

Южно-Казахстанский государственный университет

им. М.Ауезова

Об одной

интегрированной криптосистеме с алгоритмами XOR и Вижинера

Введение. Криптосистема - это наиболее важный компонент

любой информационной системы связанный с

Интернетом. Разработка уникальных криптосистем предотвращает попытки мошенничества и обеспечивает защиту документа

от посторонних программ и людей. Для

разработки криптосистемы, необходимо применять модифицированные

крипто-графические алгоритмы и

особые методы программирования

[1].

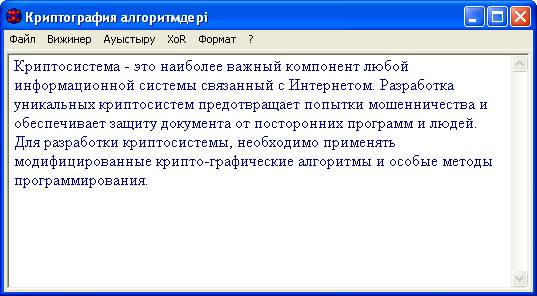

Интегрированная

криптосистема с алгоритмами Вижинера и XOR. В предлагаемой

интегрированной криптосистеме открытый текст шифруется попеременно с криптографическими

алгоритмами RSA и модифицированного шифра Цезаря (XоR) [2]. Последовательность

применения алгоритмов выбирают сами пользователи. Криптосистема разработана в

среде Borland Delphi. Внешний вид интегрированной

криптосистемы показан на рисунке.

Строка меню криптосистемы содержит пункты «Файл», «Вижинер»,

«Ауыстыру», «RSA», «XoR», «Формат»

и «Справка».

В пункте «Файл» имеются команды «Ашу» (Open), «Сақтау»

(Save) и «Жабу» (Exit). Команда «Ашу»

открывает существующие файлы криптотекста для расшифровки. Криптотекст имеет расширение

текстового файла (.txt). При выборе команды

открывается окно «Open». В нем можно просмотреть дерево

директорий. Многие из функций в этом окне диалога идентичны с MS Windows. Аналогично,

«Сақтау» – сохраняет существующий криптотекст (до или после расшифровки),

«Жабу» – закрывает программу.

В пунктах «Вижинер», «Ауыстыру», «RSA», «XoR» имеются

команды «Шифрлеу» (Шифрования) и «Дешифрлеу» (Дешифрование), которые

соответственно зашифруют и

расшифровывают имеющийся криптотекст по заданному алгоритму. Кроме

этого, в пункте «XoR» имеется команда «XoR цифры», где вводится число

сдвига в шифре Цезаря.

В пункте «Формат» имеются команды «Сөздерді тасымалдау» (Перенос

слова) и Шрифт

(Font). Команда «Сөздерді тасымалдау» разрешает или

отменяет перенос слов в криптотексте. При выборе команду «Шрифт» открывается

окно «Font» операционной системы MS Windows, со

всеми функциями и атрибутами шрифта. И в конце, пункт Справка (Help)

выводит информацию о разработчиках.

Например: Код алгоритма XoR имеет

следующий вид:

kilt

:= StrToInt (s);

assignfile

(f01, 'c:\dissertasia\aray1.txt');

{ашық мәтін файлы}

reset (f01);

assignfile (f02, 'c:\dissertasia\aray2.txt');

{криптомәтін файлы}

rewrite (f02);

seek (f01, 0);

seek

(f02, 0);

while

not eof (f01) do

begin

read

(f01, sym);

crypt := chr ((ord (sym)+ kilt) mod 256);

write

(f02, crypt);

end;

closefile (f01);

closefile

(f02);

Код дешифрования:

kilt := StrToInt (Edit1.Text);

assignfile

(f01, 'c:\dissertasia\aray2.txt');

{криптомәтін файлы}

reset (f01);

assignfile (f02, 'c:\dissertasia\aray3.txt');

{ашық мәтін файлы}

rewrite (f02);

seek

(f01, 0);

seek

(f02, 0);

while

not EoF (f01) do

begin

read

(f01, sym);

crypt

:= chr ((ord (sym) - kilt) mod 256);

write (f02, crypt);

end;

closefile

(f01);

closefile

(f02);

Далее можно сформулировать следующие характеристики

криптосистемы.

Преимущества:

·

универсальность формата;

·

наличие

удобного пользовательского интерфейса;

·

наличие

функций импорта и экспорта файлов;

·

небольшой объем;

·

возможность добавления новых криптографических алгоритмов;

·

возможность добавления ключей;

·

возможность использования под любой

операционной системой MS Windows XP/7/8;

Недостатки:

·

функциональная ограниченность;

·

отсутствие средств защиты информации от

кражи и копирования.

Минимальные системные требования:

·

IBM PC c микропроцессором Pentium и выше;

·

операционная

система MS Windows XP/7/8;

·

256 Mb оперативной памяти и выше;

Литература:

1.

Ибрагимов О.М., Оразов И. Криптография әдістері.

Электрондық оқулық. Гос. регистр. в Комитете по правам

интеллект. собст. МЮ РК. №678 от 29.04.2011.

2.

Бабаш А.В., Шанкин Г.П. Криптография. –М.: СОЛОН-Р, 2002.

-512 с.