Современные информационные

технологии.

Информационная

безопасность.

К.т.н. НАУ Чунарьова А.В., Зюбіна

Р.В.

Національний авіаційний університет (НАУ), Україна

АНАЛІЗ БАЗОВИХ ЗАГРОЗ ІНФОРМАЦІЙНИМ РЕСУРСАМ КОРПОРАТИВНИХ МЕРЕЖ

Актуальність

Актуальність питання захисту інформації являється

пріоритетним в процесі проектування, створення і використання сучасних інтегрованих

інформаційних систем.

Причини такої підвищеної уваги до цієї проблеми цілком

очевидні - від якості заходів захисту інформації безпосередньо залежить безперебійна

та стала робота інформаційних мереж. Саме для створення якісного та

комплексного захисту інформації, необхідно спочатку провести аналіз базових

загроз.

Метою

роботи є аналіз базових загроз інформаційним ресурсам

корпоративних мереж сучасних корпоративних мереж.

Класифікація

базових загроз інформації та інформаційним ресурсам.

Під

загрозою розуміють можлива небезпеку,

яка порушує базові властивості інформації та інформаційних мереж. Базовими властивостями інформації є: конфіденційність, цілісність

та доступність. Будь-які несанкціоновані дії та доступи до захищених мереж, стають

причиною порушення політики безпеки інформації і (або) нанесення збитків

системі.

Також це дії, спрямовані проти об'єкта захисту чи інформаційної мережі, що

проявляється в небезпеці спотворень і втрат інформації.

При побудові моделі загроз потрібно враховувати, що джерела загроз можуть

знаходитися як всередині організації - внутрішні джерела, так і поза нею -

зовнішні джерела.

У найзагальнішому

випадку загрози проявляються такими шляхами:

· внаслідок дій зловмисників; спостереження за джерелами інформації;

· підслухування конфіденційних розмов людей і сигналів акустичних працюючих

механізмів;

· перехоплення електричних, магнітних і електромагнітних полів, сигналів

електричних і випромінювання радіоактивного;

· несанкціонованого розповсюдження матеріально-речовинних носіїв за

межі контрольованої зони;

· розголошення інформації людьми, що володіють інформацією секретною або

конфіденційною;

· втрати носіїв з інформацією (документів, носіїв машинних, зразків матеріалів

і т. ін.);

· несанкціонованого розповсюдження інформації через поля і електричні

сигнали, що випадково виникають в електричних і радіоелектронних приладах в

результаті їхнього старіння, неякісного конструювання (виготовлення) та

порушень правил експлуатації;

· впливу стихійних сил, насамперед,

вогню під час пожежі і води в ході гасіння пожежі та витоку води в аварійних

трубах водопостачання;

· збоїв в роботі апаратури збирання, оброблення, зберігання і передавання

інформації, викликаних її несправністю, а також ненавмисних помилок

користувачів або обслуговуючого персоналу;

· впливу потужних електромагнітних і електричних промислових і природних

завад.

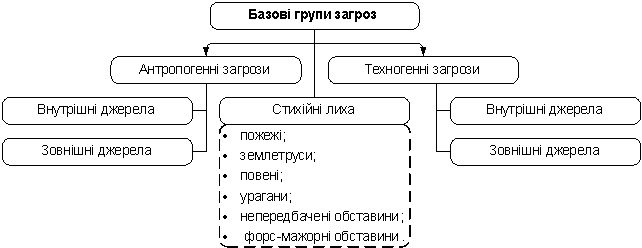

Рис. 1 Класифікація базових

загроз інформації

Рис. 1 Класифікація базових

загроз інформації

При

складанні моделі загроз використовуються в даний час варіанти моделей,

розроблені фахівцями в області захисту інформації державних і недержавних

наукових установ. Виходячи з проведеного аналізу, всі джерела загроз безпеці

інформації, що циркулює в корпоративній мережі можна розділити на три основні

групи:

· загрози, обумовлені діями суб'єкта (антропогенні загрози);

· загрози,

обумовлені технічними засобами (техногенні загрози);

·

загрози, обумовлені стихійними джерелами.

Антропогенні загрози - найбільш широка група і представляє собою найбільший інтерес з точки зору

організації протидії цим загрозам, тому що дії суб'єкта завжди можна оцінити,

спрогнозувати і вжити адекватних заходів. Методи протидії цим загрозам керовані

і безпосередньо залежать від дій організаторів захисту інформації.

Суб'єкти, дії яких

можуть призвести до порушення безпеки інформації в корпоративних мережах можуть

бути як зовнішні, так і внутрішні.

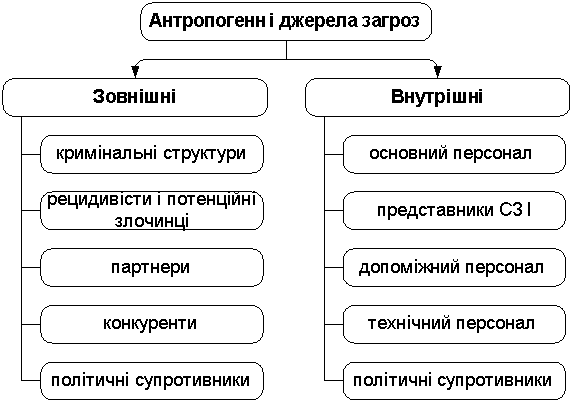

Рис. 2 Класифікація антропогенних джерел загроз інформації по

відношенню до об’єкта захисту

Зовнішні джерела можуть бути випадковими або навмисними і мати різний

рівень кваліфікації. До них відносяться дії кримінальних

структур; рецидивістів і потенційних злочинців; партнерів; конкурентів; політичних

супротивників.

Внутрішні джерела,

як правило, являють собою висококваліфікованих фахівців в галузі розробки та

експлуатації програмного забезпечення та технічних засобів, знайомі зі

специфікою вирішуваних завдань, структури та основними функціями та принципами

роботи програмно-апаратних засобів захисту інформації, мають можливість

використання штатного обладнання і технічних засобів мережі. До них

відносяться:

· основний персонал (користувачі, програмісти, розробники);

· представники служби захисту інформації (СЗІ);

· допоміжний персонал (прибиральники, охорона);

· технічний персонал (життєзабезпечення, експлуатація).

Дії зловмисників

можуть призвести до ряду небажаних результатів, серед яких стосовно до

корпоративних мереж,можна виділити наступні: крадіжка; підміна; руйнування;

переривання; помилки; перехоплення інформації.

Техногенні джерела загроз,

що визначаються технократичною діяльністю людини та розвитком цивілізації.

Однак, наслідки, викликані такою діяльністю вийшли з під контролю людини і

існують самі по собі. Ці джерела загроз менш прогнозовані, прямо залежать від

властивостей техніки і тому вимагають особливої уваги. Даний клас джерел загроз

безпеки інформації особливо актуальний в сучасних умовах, експерти очікують

різкого зростання числа техногенних катастроф,внаслідок фізичного і морального

старінням технічного парку використовуваного обладнання, а також відсутністю

матеріальних коштів на його оновлення.

Технічні засоби, що

містять потенційні загрози безпеки інформації

можуть бути як внутрішніми:

·

неякісні технічні

засоби обробки інформації;

·

неякісні

програмні засоби обробки інформації;

·

допоміжні засоби

(охорони, сигналізації, телефонії);

·

інші технічні

засоби, що застосовуються в установі;

так само можуть бути

зовнішніми:

·

засоби зв'язку;

·

мережі інженерних комунікації (водопостачання, каналізації);

·

неякісні технічні засоби обробки інформації;

·

неякісні програмні засоби обробки інформації;

·

допоміжні засоби (охорони, сигналізації, телефонії);

·

інші технічні засоби, що застосовуються в установі.

Стихійні джерела загроз. Ця група джерел загроз об'єднує,

обставини, що становлять непереборну силу, такі обставини, які мають

об'єктивний і абсолютний характер, що поширюється на всіх. До непереборної сили

в законодавстві і договірній практиці відносяться стихійні лиха або інші

обставини, які неможливо передбачити чи неможливо запобігти при сучасному рівні

людського знання і можливостей. Такі джерела загроз абсолютно не піддаються

прогнозуванню та тому заходи захисту від них повинні застосовуватися завжди. До

них відносяться: пожежі; землетрусу; повені; урагани; різні непередбачені

обставини; інші форс-мажорні обставини.

Висновок

Захист інформаційних ресурсів є одним із пріоритетних

завдань побудови безпеки корпоративної мережі. Тому аналіз можливих загроз є

основою побудови комплексної системи захисту інформації корпоративних мереж.

Література

1.

Гайкович В.Ю., Ершов Д.В. Основы

безопасности информационных технологий: Учеб. пособие. – М.: МИФИ, 1995. – 252

с.

2.

Зегжда

Д.П., Ивашко А.М. Основы безопасности информационных систем. – М.: Горячая

линия – Телеком, 2000. – 452 с.

3.

Петров

В.А., Пискарев А.С., Шеин А.В. Информационная безопасность. Защита информации

от несанкционированного доступа в автоматизированных системах: Учеб. пособие. –

М.: МИФИ, 1995. – 396с.

4.

Юдін О.К., Конахович Г.Ф., Корченко

О.Г. Захист інформації в мережах передачі даних: Підручник. – К.: Видавництво ТОВ НВП «ІНТЕРСЕРВІС»,

2009. – 714с., іл.