Д.т.н. Юдін О.К., Курінь К.О.

Національний авіаційний

університет

МЕТОДИ

КОМБІНУВАННЯ ПРОЦЕДУР СТИСНЕННЯ ТА ШИФРУВАННЯ ІНФОРМАЦІЙНИХ ПОТОКІВ ДАНИХ

Сучасні умови розвитку суспільства характеризуються широким використанням

інформаційно-комунікаційних систем та мереж (ІКСМ). Спостерігається значний

прогрес та все більша залежність організацій і окремих користувачів від

широкого кола інформації, що передається, обробляється та зберігається в

інформаційних системах.

На даний час очевидна тенденція до переходу на цифрові методи передачі,

обробки та зберігання інформації, що дозволяє застосовувати уніфіковані методи

та алгоритми для захисту цифрових даних.

Один з найефективніших

методів захисту інформації від несанкціонованого доступу (НСД) є – шифрування

даних на базі криптографії. Шифруванням називають процес перетворення відкритих даних

в зашифровані (шифротекст) згідно певних правил із застосуванням ключів [1].

Криптографічні заходи широко застосовуються при організації захищеної

передачі даних з використанням сучасних протоколів і засобів організації

мережного трафіку: системи Kerberos, сертифікат Х.509 PGP, S/MIME, IP Security, SSl, SET і т.і.

На думку авторів одним з

перспективних підходів до організації системи захисту інформаційних ресурсів є

використання наряду з криптографічними

перетвореннями попереднього стиснення даних.

Методи стиснення

даних можуть та повинні виконувати операції попередньої підготовки або

підсилення процесу подальшого сумісного

використання з

криптографічними алгоритмами. На це є декілька причин.

По-перше: криптоаналітику не

відомий сам алгоритм стиску або кодування джерела повідомлення. Впровадження

послідовності алгоритмів стиску і криптозахисту призводить до однозначного

підвищення криптостійкості спільної процедури.

По-друге: при зламуванні

шифру, криптоаналітик може спирається на надлишковість, властиву будь-якому

відкритому тексту. В

даному випадку стиснення допомагає позбавитися від

цієї надлишковості, що робить

криптоаналіз більш ускладненим.

По-третє: криптоалгоритми вважаються більш стійкими до дешифрації при умові

характерного статистичного розподілу інформації, що підлягає захисту. Необхідна

статистика може бути сформована після процедури стиску даних.

По-четверте: шифрування даних є

досить трудомісткою

операцією. При стисненні

зменшується довжина відкритого

тексту, і тим самим скорочується час, який буде витрачено на його шифрування.

Метою даної роботи є дослідження комплексного перетворення даних, що

забезпечується використанням процедур шифрування та стиснення інформації.

У основу сучасної теорії

інформації покладено кількісне визначення інформації через імовірнісні характеристики

процесу утворення даного виду

інформації.

Кількістю

інформації (невизначеністю) в повідомленні ![]() називається число

називається число ![]() , що визначається співвідношенням [2]:

, що визначається співвідношенням [2]:

![]() .

.

Середнє

значення кількості інформації [3]

![]() (1)

(1)

називається ентропією

кінцевої

імовірнісної схеми А.

Середнє значення

![]() . (2)

. (2)

називається ентропією схеми В при умовах схеми А.

Розглянемо, яким чином ці

положення теорії інформацій, застосовні

до визначення характеристик вихідного повідомлення, можуть визначити їх придатність та вплив до процесів компресії

та шифрування. Визначимо, що шифр ![]() включає в себе два імовірнісних вибори: вибір

відкритого повідомлення

включає в себе два імовірнісних вибори: вибір

відкритого повідомлення

![]() та вибір ключа

та вибір ключа ![]() .Тим

самим можна визначити імовірнісну модель процедури шифрування. Кількість інформації, що створюється при виборі

відкритого повідомлення, вимірюється величиною

.Тим

самим можна визначити імовірнісну модель процедури шифрування. Кількість інформації, що створюється при виборі

відкритого повідомлення, вимірюється величиною

![]()

Аналогічно, невизначеність,

пов'язана з вибором ключа,

можна задати виразом:

![]()

Невизначеність

повідомлення, так само як і невизначеність ключа можуть

змінюватися, коли є можливість спостерігати криптограму – шифрований текст ![]() . Цю умовну невизначеність природно вимірювати умовною ентропією:

. Цю умовну невизначеність природно вимірювати умовною ентропією:

![]() , (3)

, (3)

![]() .

.

Введені

умовні ентропії, Шенон назвав ненадійністю відкритого повідомлення, а значить у нашому

випадку ми можемо віднести це твердження й до ключа. Автори вважають за

доцільне використання поняття Шенонівської ненадійності, в якості теоретичної міри секретності (або

подальшої стійкості алгоритму).

Як обґрунтування такого впровадження можна

привести наступні міркування. Якщо ненадійність повідомлення (ключа) дорівнює нулю, то звідси витікає, що лише

одне повідомлення (один ключ) має одиничну апостеріорну вірогідність, а всі

інші – нульову. Цей

випадок відповідає повній обізнаності криптоаналітика про повідомлення (ключі)

або повній обізнаності для процедури стандартного розшифрування.

Поняття ентропії в теорії стиснення застосоване наступним чином: під

ентропією символа ![]() , що характеризується ймовірністю

, що характеризується ймовірністю ![]() , розуміють кількість інформації, яка мітиться в даному символі

і, дорівнює

, розуміють кількість інформації, яка мітиться в даному символі

і, дорівнює ![]()

За допомогою ентропії визначається також кількість інформації, яка

міститься в рядку символів алфавіту.

Для рядка ![]() , який складається з символів алфавіту

, який складається з символів алфавіту ![]() , які характеризуються ймовірностями

, які характеризуються ймовірностями ![]() , ентропія визначається за наступним виразом:

, ентропія визначається за наступним виразом:

![]() . (4)

. (4)

Дане значення визначає найкраще стиснення цього рядка, тобто найменшу

кількість бітів, необхідних для його представлення.

Надмірністю в представленні рядка ![]() називається величина

називається величина ![]() , де

, де ![]() – довжина повідомлення|вистави| в бітах, а

– довжина повідомлення|вистави| в бітах, а ![]() – ентропія, також

виражена в бітах.

– ентропія, також

виражена в бітах.

Ефективність процедури стиснення оцінюється характеристикою, що носить

назву коефіцієнта стиснення й чисельно визначається наступним чином:

![]() , (5)

, (5)

де ![]() - довжина

повідомлення отриманого на виході кодера в результаті стиснення рядка

- довжина

повідомлення отриманого на виході кодера в результаті стиснення рядка ![]() , виражена в бітах. Таким чином, можна поєднати та взаємно

узгодити характеристики стиску та шифрування на базі кількісних мір інформації

з урахуванням збільшення стійкості шифротексту з умов збільшення або фіксації

коефіцієнта стиску.

, виражена в бітах. Таким чином, можна поєднати та взаємно

узгодити характеристики стиску та шифрування на базі кількісних мір інформації

з урахуванням збільшення стійкості шифротексту з умов збільшення або фіксації

коефіцієнта стиску.

В текстовому редакторі був створений файл test.txt, що містить вихідне

повідомлення ![]() . В програмному середовищі Mathcad був створений програмний

модуль, який реалізує стиснення вихідного повідомлення та шифротексту за допомогою

статистичного алгоритму Хаффмена [4] . В цьому ж програмному

модулі проводиться розрахунок коефіцієнту стиснення, що забезпечується кодером,

та ентропійних характеристик нестиснених повідомлень. Шифрування вихідного

тексту та його стислого представлення, а також криптоаналіз отриманих на їх

підставі шифротекстів, проводився засобами програмного продукту CryptTool v

1.4.30. Крім того, в програмному середовищі

Mathcad були розраховані значення статистичних ненадійностей вихідних повідомлень.

. В програмному середовищі Mathcad був створений програмний

модуль, який реалізує стиснення вихідного повідомлення та шифротексту за допомогою

статистичного алгоритму Хаффмена [4] . В цьому ж програмному

модулі проводиться розрахунок коефіцієнту стиснення, що забезпечується кодером,

та ентропійних характеристик нестиснених повідомлень. Шифрування вихідного

тексту та його стислого представлення, а також криптоаналіз отриманих на їх

підставі шифротекстів, проводився засобами програмного продукту CryptTool v

1.4.30. Крім того, в програмному середовищі

Mathcad були розраховані значення статистичних ненадійностей вихідних повідомлень.

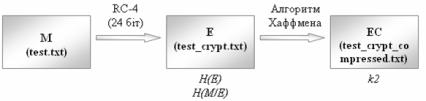

Структурна схема, яка ілюструє

застосування процедури попереднього стиснення перед шифруванням наведена на

рис. 1,а. Для оцінки ефективності використання цієї комбінації процедур

стиснення та шифрування здійснювались наступні дії:

1.

до вихідного повідомлення ![]() (test.txt),

застосовується процедура стиснення методом Хаффмена, в результаті чого

отримується його стисле представлення

(test.txt),

застосовується процедура стиснення методом Хаффмена, в результаті чого

отримується його стисле представлення ![]() (test_compressed.txt). За формулою (4) розраховується ентропія

вихідного повідомлення

(test_compressed.txt). За формулою (4) розраховується ентропія

вихідного повідомлення ![]() , за формулою (5) – значення коефіцієнту стиснення

, за формулою (5) – значення коефіцієнту стиснення ![]() .

.

2.

отриманий стислий текст ![]() надалі шифрується за

допомогою криптографічного алгоритму RC4 з використанням 24-бітового ключа

(мала розмірність ключа, алгоритми Хаффмена та RC4 [5,6] вибрані тільки для

прикладу, організації базового експерименту та здійснення подальшого

криптоаналізу зашифрованого повідомленняю, в подальших роботах, буде запропоновано

оригінальні методи стиску та шифрування). В результаті шифрування формується

шифротекст

надалі шифрується за

допомогою криптографічного алгоритму RC4 з використанням 24-бітового ключа

(мала розмірність ключа, алгоритми Хаффмена та RC4 [5,6] вибрані тільки для

прикладу, організації базового експерименту та здійснення подальшого

криптоаналізу зашифрованого повідомленняю, в подальших роботах, буде запропоновано

оригінальні методи стиску та шифрування). В результаті шифрування формується

шифротекст ![]() (test_compressed_crypt.txt). Згідно формули (3) розраховується

ненадійність повідомлення, поданого на вхід процедури шифрування

(test_compressed_crypt.txt). Згідно формули (3) розраховується

ненадійність повідомлення, поданого на вхід процедури шифрування ![]() .

.

Процедура попереднього шифрування перед стисненням повідомлення

ілюструється схемою, наведеною на рис. 1,б.

а.

Структурна схема процедури «стиснення-шифрування»

б.

Структурна схема процедури «шифрування-стиснення»

Рис.

1. Перетворення вихідного повідомлення

Для оцінки ефективності використання такої послідовності процедур здійснювались

наступні дії:

1.

вихідне повідомлення ![]() шифрується за

допомогою знову ж таки алгоритму RC-4 при використанні ключа, застосованого в

пункті 2. Дане перетворення забезпечує формування шифротексту

шифрується за

допомогою знову ж таки алгоритму RC-4 при використанні ключа, застосованого в

пункті 2. Дане перетворення забезпечує формування шифротексту ![]() (test_crypt.txt).

Ненадійність вихідного повідомлення

(test_crypt.txt).

Ненадійність вихідного повідомлення ![]() оцінюється за формулою

(4).

оцінюється за формулою

(4).

2.

отриманий шифротекст стискається за допомогою алгоритму Хаффмена, в

результаті цього перетворення на виході кодера отримуємо стислий текст ![]() (test_crypt_compressed.txt). Ефективність процедури стиснення

визначається шляхом розрахунку коефіцієнту стиснення

(test_crypt_compressed.txt). Ефективність процедури стиснення

визначається шляхом розрахунку коефіцієнту стиснення ![]() згідно (4).

Розраховується ентропія

згідно (4).

Розраховується ентропія ![]() повідомлення, яке подається

на вихід кодера.

повідомлення, яке подається

на вихід кодера.

Результати розрахунків статистичних характеристик повідомлень, до яких

застосовані процедури стиснення та шифрування, зведені в таблиці 1.

Таблиця 1. Ентропійні характеристики

|

|

0,0067 |

|

7,307 |

|

1,796 |

|

|

0,012 |

|

4,581 |

|

1,011 |